5) Корпоративные ситуации: Microsoft Account, Azure AD, Active Directory

Если устройство подключено к вашему Microsoft-аккаунту, ключ восстановления может храниться в облаке:

В организациях:

- Azure AD: администратор Azure AD может получить ключ через портал.

- Active Directory (AD): ключи BitLocker часто сохраняются в AD — запросите у доменного администратора ключ восстановления, используя идентификатор ключа (Recovery ID).

Если ключ действительно найден в AD/Azure/Microsoft — вы сможете снять BitLocker по приведённым выше способам.

6) Если ключа нет и диск механически повреждён

- При отсутствии ключа и наличии аппаратной проблемы (щелчки, нераспознавание в BIOS) восстановление данных и снятие BitLocker может быть невозможным без сервисной лаборатории.

- В таких случаях обратитесь к профильным специалистам по восстановлению данных и авторизованным сервисам: у них есть оборудование для работы с платами и контроллерами. Но даже профильным лабораториям без ключа вернуть доступ к зашифрованным данным нельзя — шифрование BitLocker обеспечивает надёжную защиту.

Советы и предостережения

- Всегда храните Recovery Key в надёжном месте (Microsoft Account, бумажный носитель, корпоративный PKI/AD).

- Расшифровка занимает продолжительное время — не выключайте питание и не прерывайте процесс.

- Не удаляйте защитные протекторы и не форматируйте диск без бэкапа — это необратимо.

- Если вы работаете с корпоративными устройствами — согласуйте действия с IT-отделом.

Заключение

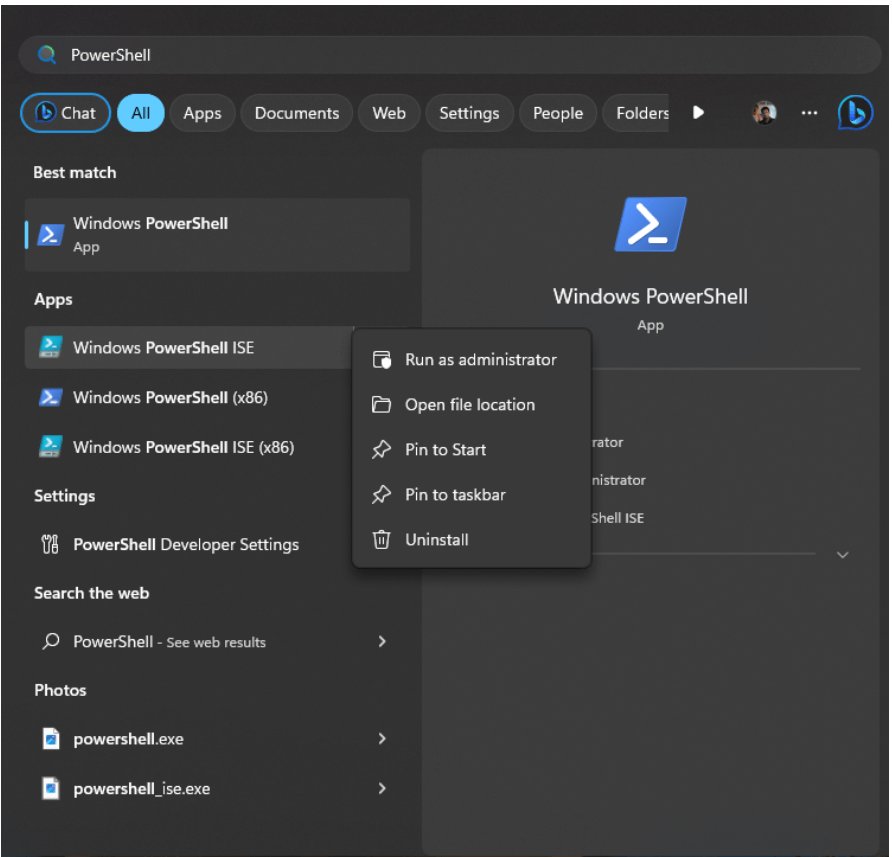

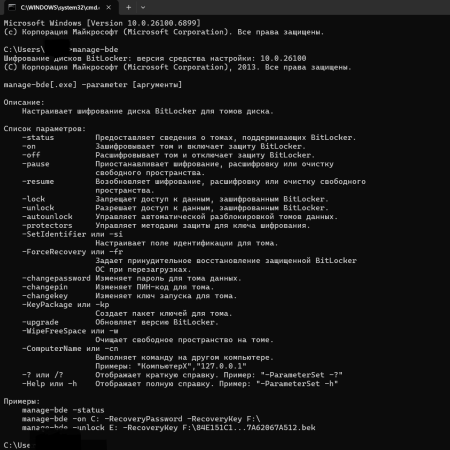

Снять BitLocker можно разными способами: через GUI, manage-bde, PowerShell или среду восстановления. Ключевой момент — наличие ключа восстановления или административного доступа к Azure AD / AD. Без законного ключа и при механических проблемах доступ к зашифрованным данным практически невозможен.